📌 この記事でわかること

📋 目次

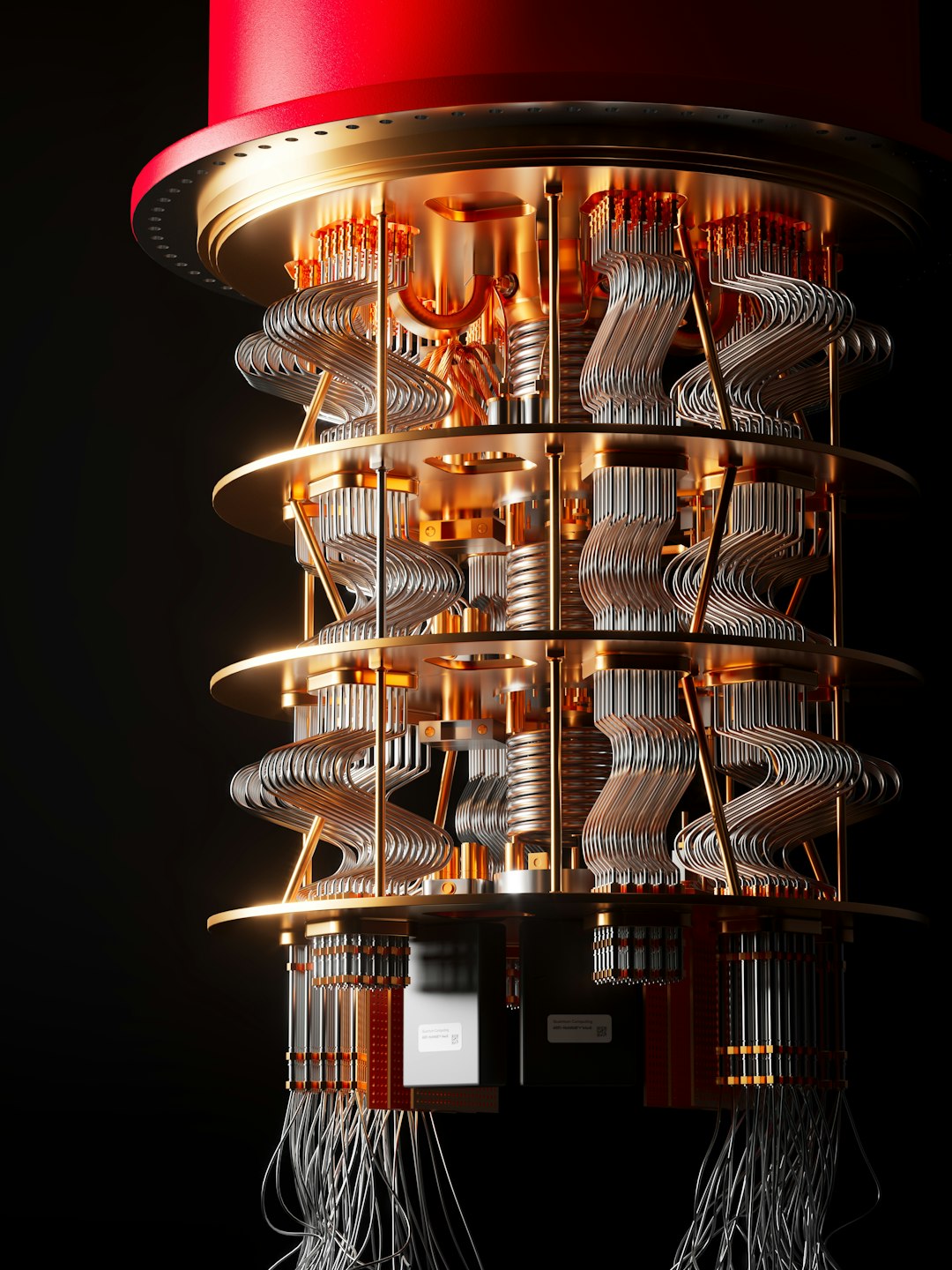

2024年、ある学術論文が提示した「9分」という数字が、世界の金融システムを震撼させています。これは実用的な量子コンピュータが、あなたのビットコインを保護するデジタル署名の暗号(ECDSA)を破るのに要する時間です。日本ではまだ危機感が薄いこの「量子の脅威」が、具体的に何を意味するのか、そして私たちの資産や社会インフラにどのような影響を及ぼすのかを解説します。

なぜ「9分」でビットコインが盗まれるのか?

この衝撃的な数字の背景には、量子コンピュータの驚異的な計算能力があります。現在のコンピュータセキュリティ、特にビットコインのような暗号資産は、「公開鍵暗号」という仕組みに依存しています。これは、巨大な数字の素因数分解が、従来のコンピュータでは事実上不可能(天文学的な時間がかかる)という数学的な困難さを安全性の根拠としています。

ビットコインで使われる「ECDSA(楕円曲線DSA)」もこの一種です。しかし、1994年にピーター・ショアが発見した「ショアのアルゴリズム」は、量子コンピュータを使えばこの素因数分解問題を極めて高速に解けることを理論的に証明しました。

例えるなら、現在の暗号は「巨大な倉庫に隠された一本の鍵を探す」ようなものです。従来のコンピュータは、全ての扉を一つずつ試すしかなく、途方もない時間がかかります。しかし、量子コンピュータは「重ね合わせ」という性質を使い、まるで無数の分身が一斉に全ての扉を同時に試すかのように、正解の鍵を瞬時に見つけ出してしまうのです。近年の研究では、十分な性能を持つ量子コンピュータがあれば、このプロセスがわずか9分で完了すると試算されています。

脅威は未来の話ではない:「今は収穫し、後で解読する」攻撃

「実用的な量子コンピュータはまだ先の話だ」と考えるのは危険です。サイバー攻撃者はすでに「Harvest now, decrypt later(HNDL:今は収穫し、後で解読する)」と呼ばれる攻撃を開始しています。これは、現在暗号化されている通信データを手当たり次第に収集・保存しておき、将来、強力な量子コンピュータが実用化された時点で一気に解読するという、時間をかけた巧妙な戦略です。

データ漏洩の世界平均コスト

445万ドル

2023年時点での1件あたり(IBM調査)

今、オンラインバンキングで行っている取引記録、企業がやり取りする機密情報、さらには国家間の外交文書まで、暗号化されているから安全だと思われているデータが、すべて未来の解読対象として「収穫」されている可能性があります。これはビットコインに限った話ではなく、私たちのデジタル社会全体の安全性を根底から揺るがす、静かで深刻な脅威なのです。

世界はすでに対策を始めている:耐量子暗号(PQC)への移行

この量子の脅威に対し、世界はすでに対策に乗り出しています。その切り札が「耐量子暗号(PQC:Post-Quantum Cryptography)」です。これは、量子コンピュータを使っても解読が困難な、新しい数学的問題に基づいた暗号アルゴリズム群を指します。

この分野をリードしているのが、NIST(米国国立標準技術研究所)です。NISTは数年にわたる国際的なコンペティションを経て、2022年に「CRYSTALS-Kyber」や「CRYSTALS-Dilithium」といったアルゴリズムをPQCの標準として選定し、2024年には正式な標準化草案を発表しました。

Googleはすでに、ブラウザChromeでPQCを試験的に実装し、CloudflareやAmazon Web Services(AWS)といった主要なクラウドプロバイダーもPQCへの対応を進めています。海外の巨大テック企業は、この暗号移行を次世代のインターネットにおける死活問題と捉え、莫大な投資を行っているのです。

日本への影響と今すぐできること

この問題は、日本の私たちにとっても決して他人事ではありません。むしろ、特有の課題を抱えています。

第一に、日本の金融システムへの直接的な影響です。三菱UFJ銀行、みずほ銀行、三井住友銀行といったメガバンクはもちろん、楽天証券やSBI証券などのネット金融機関も、顧客の資産と情報を守るために現在の公開鍵暗号に大きく依存しています。PQCへの移行が遅れれば、ある日突然、日本の金融インフラ全体が機能不全に陥るリスクさえあります。

第二に、マイナンバー制度の脆弱性です。マイナンバーカードに搭載されている公的個人認証サービスの電子署名も、ECDSAと同様の仕組みを利用しています。もしこれが破られれば、行政手続きの根幹が揺らぎ、なりすましや情報漏洩が大規模に発生する恐れがあります。

海外、特に米国では、政府が2035年までにシステムをPQCへ完全移行するよう義務付けるなど、国家レベルで明確なロードマップが示されています。一方、日本ではまだ企業や個人の危機意識が低いのが現状です。デジタル庁や情報処理推進機構(IPA)が情報提供を行っていますが、社会全体での具体的な移行計画は道半ばと言わざるを得ません。

では、私たちは今、何をすべきでしょうか。

* 個人投資家・暗号資産保有者: 自身が利用する取引所やウォレットがPQCに対応する計画があるかを確認しましょう。Ledgerのようなハードウェアウォレット企業はすでにPQCへの対応研究を進めています。最新のセキュリティ情報を常にチェックする習慣が、あなたの資産を守ります。

* 企業のIT・経営層: 自社システムで利用している暗号技術の棚卸しを今すぐ開始すべきです。IPAが公開している「耐量子計算機暗号に関する動向とNISTにおける標準化」などの資料を参考に、2025年末までにはPQCへの移行計画を策定することが急務です。

🔍 編集部の独自考察

📝 この記事のまとめ

日本が直面するPQC移行の課題は、単なる技術的な問題にとどまりません。これは、日本の社会課題である「DXの遅れ」や「レガシーシステムの温存」と深く結びついています。多くの企業、特に金融機関や官公庁では、長年改修されていない複雑なシステムが稼働しており、暗号アルゴリズムのような基盤部分を入れ替えるのは極めて困難なプロジェクトです。しかし、この移行を先延ばしにすることは、時限爆弾を抱え続けるのと同じです。PQCへの対応は、避けては通れない「技術的負債」の清算であり、真のDXを達成するための試金石となるでしょう。早期に対応した企業は、安全性という揺るぎない信頼を武器に、グローバル市場での競争優位性を確立するはずです。

✏️ 編集部より

「量子コンピュータが暗号を破る」と聞くと、SF映画のような遠い未来の出来事に感じるかもしれません。しかし、「Harvest now, decrypt later」という攻撃手法の存在は、その脅威がすでに「現在進行形」であることを示しています。私たちは、この静かなる脅威に対して、あまりにも無防備ではないかと考えています。日本の企業やエンジニアは、海外の動向をただ待つのではなく、自らのシステムと資産を守るために主体的に行動を起こすべき時です。この記事が、その第一歩を考えるきっかけになれば幸いです。まずは、IPAのウェブサイトでPQCに関する最新情報を確認することから始めてみてください。

コメントを残す